اصطلاحات سایبری کاربردی در هک و امنیت

اصطلاحات سایبری

در دنیای امروزه دیگر اینترنت بخشی از زندگی ما نیست! و تقریبا تمام ابعاد زندگی ما را در برگرفته است!

اینترنت که به عنوان یک ابزاری برای راحت تر کردن کارها و اشتراک گذاری اطلاعات شروع به کار کرده بود امروزه به نقطعه ای رسیده هست که هیچ کاری در هیچ نهاد یا شرکتی بدون آن به جلو نمی رود.

تمام داده ها و اطلاعات بر بستر اینترنت ذخیره می شود و می توان از هزاران کیلومتر دورتر به اطلاعات دسترس داشت!

در دنیای امروز دیگر آشنایی با مفاهیم پایه امنیت یک انتخاب نیست و تبدیل به یک ضرورت غیرقابل انکار شده است.

امنیت سایبری به یکی از مهمترین دغدغه های دنیای دیجیتال امروز تبدیل شده و علت آن هم کاملا مشخص است!

بخش بزرگی از زندگی ما به اینترنت وابسته هست و بدون آن حتی نمی توان چند روز هم بدون مختل شدن زندگی ادامه داد!

با گسترش شبکه های اجتماعی، خدمات بانکی آنلاین، خدمات در حوزه دیجیتال و حتی ثبت نام های حضور در مدارس و دانشگاه! خطرات و تهدید های سایبری به شکل کاملا واضح افزایش یافته است!

بسیاری از این تهدید ها به دلیل ناآگاهی کاربران از مفاهیم پایه و اصطلاحات رایج این حوزه شکل می گیرند!

طبیعی هست وقتی ما در طی روز تا این اندازه با اینترنت درگیر هستیم باید اصطلاحاتی مانند فیشینگ، بدافزار، رمزنگاری و حملات سایبری را بدانیم!

وقتی کاربران با این مفاهیم آشنا باشند می توانند رفتارهای ایمن تری در فضای مجازی داشته باشند و از بروز حادثه و مشکلات امنیتی جلوگیری کنند.

آگاهی از اصطلاحات امنیت سایبری باعث می شود افراد بتوانند هشدار ها را جدی تر بگیرند و تصمیمات بهتری اتخاذ کنند.

این دانش به کاربران کمک می کند تا در برابر کلاهبرداری های اینترنتی و نفوذ های غیرمجاز مقاومت بیشتری داشته باشند.

همچنین، شناخت تهدید ها باعث می شود افراد از ابزار های امنیتی مناسب استفاده کنند. در نهایت، افزایش دانش عمومی در این زمینه نه تنها امنیت فردی را بالا می برد، بلکه به ایجاد یک فضای دیجیتال امن تر برای همه کمک می کند.

مفاهیم پایه در هک و امنیت:

در ادامه می خواهیم اصطلاحات و مفاهیم پایه ای که در هک و امنیت وجود دارد و هر کاربر عادی اینترنت باید با آن ها آشنا باشد تا بتواند رفتار محتاط تری در اینترنت داشته باشد را خدمت شما توضیح دهیم.

در نظر داشته باشید این ها بخشی از مفاهیم رایج تر حوزه امنیت سایبری هستند و طبیعی هست برای افزایش آگاهی باید به صورت تخصصی در این حوزه فعال باشید تا ناخواسته وارد یک اتفاق غیرقابل جبران نشوید!

تارگت (Target) :

در حوزه امنیت سایبری اصطلاح تارگت یا همان هدف به فرد، سازمان، سیستم یا داده ای اشاره دارد که مهاجم قصد نفوذ، سواستفاده یا تخریب آن را دارد.

هکرها معموما پیش از انجام حمله هدف مدنظر خود را با دقت انتخاب می کنند و بر اساس ارزش اطلاعات یا یا میزان آسیب پذیری که وجود دارد تصمیم گیری می کنند که به هدف مدنظر نفوذ کنند یا از آن صرف نظر کنند.

شاید تصویر کنید تارگت هکرها همیشه شرکت های بزرگ، حساب های بانکی یا سیستم های آنلاین معروف می باشند اما در صورتی که یک کاربر عادی اینترنت یا حساب بانکی یک شخص معمولی هم می تواند به عنوان هدف انتخاب شود.

شناخت مفهوم تارگت به کاربران کمک می کند درک کنند که هر فردی ممکن است هدف حمله سایبری قرار بگیرد و این مورد مختص سازمان های بزرگ و حساس نیست!

ذکر این نکته شاید بد نباشد که بدانید هکر ها عموما افراد عادی را به عنوان نقطه ورود انتخاب می کنند تا به اهداف بزرگتری دست پیدا کنند! بنابراین رعایت نکات امنیتی برای همه کاربران یکی از مهمترین اقداماتی هست که باید داشته باشند!

آگاهی از اینکه چه چیزی می تواند تارگت باشد، باعث می شود افراد با دقت بیشتری از اطلاعات و دارایی های دیجیتال خود محافظت کنند.

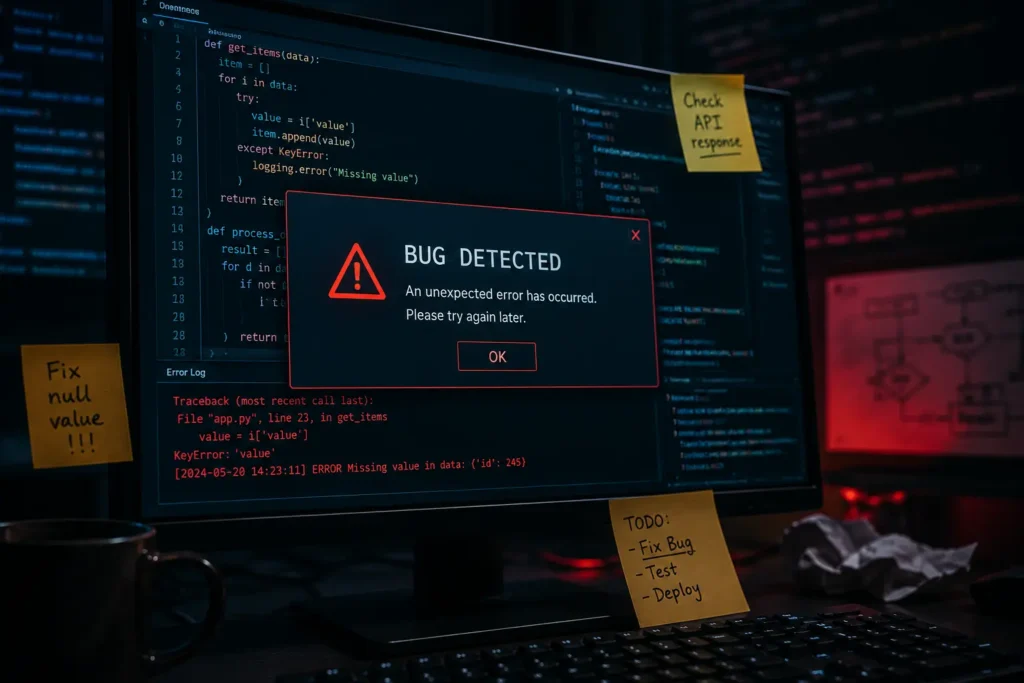

باگ (Bug):

باگ یا همان خطا به نقص یا اشکالی در نرم افزار، سیستم یا کد گفته می شود که باعث عملکرد نادرست و حتی رخنه های امنیتی تبدیل شوند!

این خطا ها ممکن است به صورت ناخواسته در زمان طراحی یا برنامه نویسی بوجود بیایند! برخی از باگ ها صرفا یک مشکل ساده در کد ها یا نرم افزار ایجاد می کنند و اما بعضی باگ های دیگر می تواند به یک آسیب پذیری امنیتی جدی تبدیل شود!

مهاجمان و هکرها اغلب از باگ ها برای نفوذ به سیستم ها و دسترسی های غیرمجاز به اطلاعات استفاده می کنند.

اگر باگی در سیستم وجود نداشته باشد و کدنویسی کاملا استاندارد انجام شده باشد دیگر نفوذ به آن کار ساده ای نخواهد بود! چون رخنه ای برای استفاده وجود ندارد!

شناسایی و رفع این خطا ها از اهمیت بالایی برخوردار است برای همین است که شرکت ها معمولا از متخصصان امنیتی برای پیدا کردن این خطا ها استفاده می کنند!

عموما شرکت های بزرگ هر سال جایزه های چشم گیری برای پیدا کردن باگ در سیستم خود اختصاص می دهند تا از سراسر دنیا هکر ها سیستم آن ها را مورد بررسی قرار دهند تا اگر باگی وجود داشته باشد بخاطر دریافت جایزه اطلاع دهند تا سیستم امن شود!

آگاهی از مفهوم باگ کمک می کند کاربران نسبت به بروزرسانی مداوم نرم افزار ها و سیستم های خود اقدام کنند تا اگر باگی هم در سیستم وجود دارد به کمک این بروزرسانی ها ایمن گردد.

اکسپلویت (Exploit):

اگر بخواهیم اکسپلویت را به شکل عامیانه توضیح دهیم باید بگوییم اگر باگ را یک ضعف در نظر بگیریم اکسپلویت راهی هست که هکر می تواند از آن ضعف برای نفوذ یا انجام حمله استفاده کند.

این ابزارها به مهاجمان کمک می کنند تا به اطلاعات حساس دسترسی پیدا کنند یا کنترل سیستم را در دست بگیرند!

اکسپلویت ها ممکن است توسط هکرها ساخته شوند یا در اینترنت به صورت آماده در دسترس باشند. برخی از آن ها بسیار پیچیده هستند و برای حملات هدفمند استفاده می شوند، در حالی که برخی دیگر ساده تر بوده و به طور گسترده مورد استفاده قرار می گیرند.

آشنایی با مفهوم اکسپلویت به کاربران کمک می کند اهمیت بروزرسانی سیستم ها و رفع سریع آسیب پذیری ها را درک کنند.

این آگاهی نقش مهمی در کاهش خطرات و جلوگیری از حملات سایبری دارد.

بایپس (Bypass):

بایپس را می توان دور زدن مکانیزم ها و لایه های امنیتی سیستم تعریف کرد!

در این حالت مهاجم بدون اینکه مستقیم سیستم را تخریب کند از مسیر های غیرمستقیم یا ضعف های موجود استفاده می کند تا محدودیت را نادیده بگیرد و به بخش های محافظت شده دسترسی پیدا کند!

این کار معمولا از تنظیمات و پیکربندی های اشتباه یا نقص هایی که در زمان کدنویسی وجود دارد انجام می شود.

بایپس در بخش های مختلفی مانند احراز هویت یا دسترسی های کاربری رخ می دهد و برای مثال مهاجم بدون اینکه اصلا رمز عبور صحیح را وارد کند می تواند وارد حساب کاربری شود یا محدودیت هایی که برنامه اعمال کرده است را دور بزند!

آشنایی با این مفهوم به کاربران کمک می کند از سیستم های امن و شناخته شده که مداوم بروزرسانی می شوند استفاده کنند و به هر سیستمی اعتماد نداشته باشند.

بک دور (Backdoor):

یکی از اصطلاحات مهم و کلیدی در حوزه امنیت سایبری بک دور یا همان در پشتی هست!

بک دور در واقع راهی مخفی در یک سیستم یا نرم افزار و حتی شبکه می باشد که به فرد مهاجم اجازه می دهد بدون طی کردن مراحلی که برای احراز هویت وجود دارد وارد آن شوند!

این دسترسی پنهان می تواند عمدا توسط توسعه دهنده برای اهداف خاصی در زمان برنامه نویسی در کدها گنجانده شود یا اینکه توسط یک هکر پس از نفوذ به سیستم قرار بگیرد!

در هر صورت بک دور می تواند امنیت یک سیستم را به شدت باورنکردنی تحت خطر بیاندازد!

بک دور ها به هکرها کمک می کنند به طور مداوم به سیستم های آلوده دسترسی داشته باشند و حتی اگر باگی که باعث ورود به سیستم شد فیکس شود اما بک دور در سیستم باقی می ماند و همچنان هکر امکان دسترسی به سیستم را خواهد داشت!

بنابراین شناسایی و حذف بک دور های احتمالی از سیستم در زمانی که پروژه بخاطر باگ هک شد هم به اندازه فیکس کردن باگ مهم هست چون هکر به سادگی دوباره می تواند وارد سیستم شود.

تغییر شکل (Deface):

تغییر شکل یا همان Deface! نوع دیگری از حمله می باشد که هکر یا مهاجم ظاهر یک وب سایت را بدون اطلاع صاحب سایت یا پروژه تغییر می دهد.

در این حمله معمولا صفحه اصلی سایت با پیام هایی نظیر این وب سایت هک شده یا … نمایش داده می شود که البته می تواند هر تصویر یا متن دلخواه ی هکر قرار بگیرد تا توجه جلب کند یا پیامی را منتقل کند.

این کار بیشتر جنبه نمایشی دارد اما نشان می دهد یک ضعف امنیتی هم در سیستم وجود دارد و برای یک شرکت یا سازمان بزرگ و حتی کسب و کار های کوچک یک اتفاق وحشتناک تلقی می شود چون اعتماد کاربران نسبت به سیستم و پروژه از بین می رود.

حملات Deface همانطور که گفته شد بخاطر آسیب پذیری در سرور یا نرم افزار رخ می دهد و هرچند این نوع حمله ممکن است به طور مستقیم باعث سرقت اطلاعات نشود اما می تواند به اعتبار یک سازمان آسیب جدی وارد کند!

داشتن ایمن سازی های اصولی و نصب فایروال ها و آنتی ویروس های قدرتمند احتمالا تا حد زیادی می تواند جلوی این حملات را بگیرد.

هش (Hash):

در حوزه امنیت سایبری هش به فرآيندی گفته می شود که در آن رمز عبور، فایل یا هر داده ای به یک رشته ثابت و منحصر به فرد از کاراکتر ها تبدیل می شود!

این رشته ها که به آن هش می گویند معمولا طول ثابتی دارند و هر تغییر کوچک در داده ورودی باعث ایجاد هش کاملا متفاوتی می باشد!

اما چرا هش تا این اندازه مهم است؟ باید بگوییم هش ها یک طرفه هستند! یعنی از روی هش نمی توان داده اصلی را به هیچ عنوان پیدا کرد! برای همین است که از هش ها برای نگهداری امن رمز های عبور استفاده می کنند و حتی اگر دیتابیس توسط هکر کاملا استخراج شود نمی تواند به پسورد ها دسترسی پیدا کند!

آشنایی با مفهوم هش به کاربران کمک میکند اهمیت استفاده از رمزهای عبور قوی و متفاوت را بهتر درک کنند. این موضوع نقش مهمی در افزایش امنیت حساب های کاربری و جلوگیری از سو استفاده های احتمالی دارد.

رمزنگاری (Encryption):

رمزنگاری یکی دیگر از شیوه های رایج در امنیت سایبری هست! در این روش اطلاعات به شکلی تبدیل می شوند که فقط افراد مجاز قادر به خواندن آن هستند!

در این فرآیند داده های قابل فهم با استفاده از الگوریتم ها و کلید های خاص به شکل غیرقابل خواندن و رمزنگاری شده تبدیل می شوند!

اما هدف رمزنگاری این است که اگر داده ها در مسیر انتقال یا روی سیستم ها توسط افراد غیرمجاز دیده شد قابل درک نباشد و محرمانگی اطلاعات حفظ شود.

این روش در ارتباطات اینترنتی، پیام رسان ها، بانکداری آنلاین و ذخیره سازی اطلاعات بسیار مهم و پرکاربرد است.

تقریبا بدون رمزنگاری هر داده ای در اینترنت قابل دسترسی و مشاهده هست و امنیت به شدت کاهش می یابد و دیگر نمی توان روی امنیت داده ها حساب باز کرد.

بنابراین رمزنگاری یکی از موارد مهم در حوزه امنیت می باشد.

کرک (Crack):

اصطلاح کرک را تقریبا هر شخصی مبتدی هم که با کامیپوتر حتی بازی هم نصب کرده باشد شنیده است!

کرک کردن در واقع فرآیندی هست که محدودیت ها و قفل های امنیتی یک نرم افزار را دور می زند و تا بتوان بدون داشتن لایسنس یا مجوز به شکل رایگان از آن استفاده کرد.

در این حالت فرد تلاش می کند مکانیزم های محافظتی برنامه را غیرفعال کند یا تغییر دهد تا محدودیت ها از بین برود.

کرک معمولا برای دسترسی غیرقانونی به نرم افزار های پولی استفاده می شود و به همین دلیل در دسته فعالیت های غیرمجاز قرار میگیرد.

علاوه بر جنبه قانونی، نسخههای کرک شده اغلب خطرناک هستند، چون ممکن است دستکاری شده و حاوی بدافزار یا کدهای مخرب باشند.

آشنایی با مفهوم کرک اهمیت استفاده از نرم افزار های اصلی و معتبر را قابل درک تر می کند و جلوی خطرات امنیتی و اطلاعاتی ناشی از نسخههای غیررسمی را می گیرند.

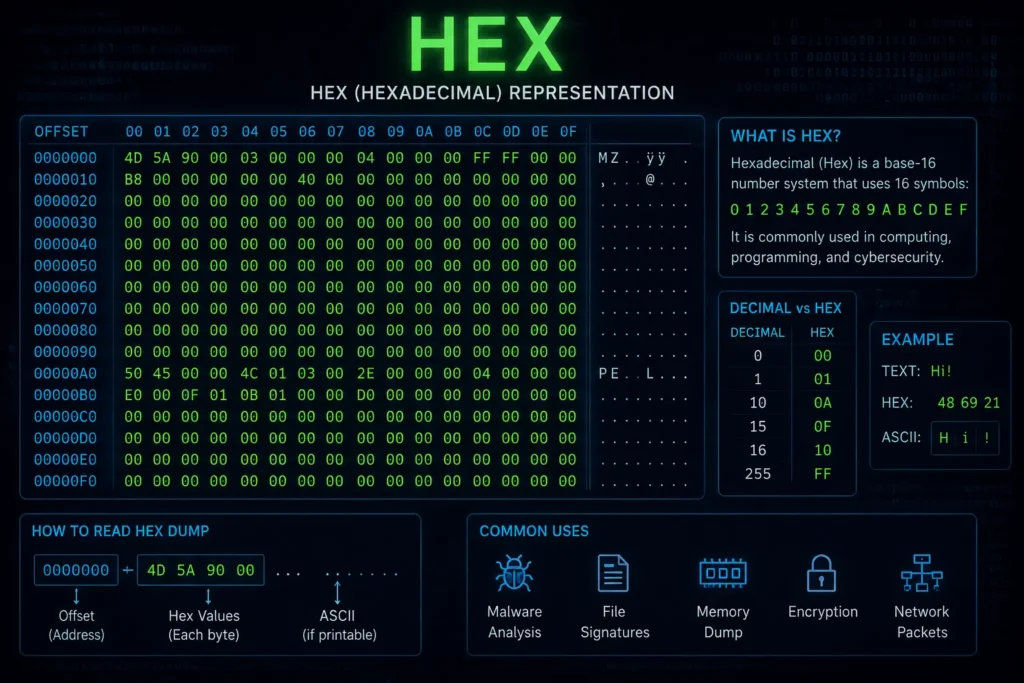

هگز (Hex):

در حوزه امنیت سایبری و علوم کامپیوتر، هگز مخفف سیستم عددی شانزده شانزدهی است! که برای نمایش داده ها با استفاده از 16 نماد 0 تا 9 و A تا F به کار می رود.

این سیستم یکی از روش های رایج برای نمایش ساده تر دادههای باینری یا همان صفر و یک است، چون خواندن و تحلیل آن برای انسان راحت تر از رشته های طولانی باینری می باشد.

هگز در بخش های مختلفی مانند برنامه نویسی، تحلیل داده ها، رمزنگاری و بررسی فایل ها استفاده می شود. برای مثال، رنگ ها در طراحی وب یا برخی مقادیر حافظه و داده های سیستمی به صورت هگزادسیمال نمایش داده می شوند.

فیک پیج (Fake Page):

فیک پیج همانطور که از نامش مشخص هست وب سایتی جعلی می باشد که ظاهری شبیه به یک سایت یا سرویس معتبر دارد و به گونه ای طراحی شده تا کاربران را فریب دهد و اطلاعات حساس مانند نام کاربری، رمز عبور، اطلاعات بانکی و … را سرقت کند.

این صفحات به طور کلی با سرچ در گوگل به دست نمی آيند چون گوگل کاملا یک فیک پیج را تشخیص می دهد و در نتایج نمایش نمی دهد!

این صفحات ممکن است از طریق لینک های ارسال شده در پیامک، ایمیل یا شبکه های اجتماعی و … تبلیغ شوند و در اختیار کاربران قرار بگیرند!

این شیوه کاملا در ایران رایج هست و اکثر هکرها با طراحی فیک پیج درگاه بانکی، مشخصات و اطلاعات بانکی افراد را سرقت می کنند و حساب ها را خالی می کنند!

تفاوتی فیک پیج ها با نسخه اصلی دارند زیاد نیست و گاهی کاملا مطابق با وب سایت اصلی هستند ولی کاربران باید از URL که در مرورگر وارد می کنند این فیک پیج ها را تشخیص دهند!

آشنایی با مفهوم فیک پیج کمک می کند کاربران بدانند هر صفحه ای که ظاهری دقیقا مطابق با سایتی که از آن خدمات می گیرند داشت به معنی اینکه همان سایت هست شاید نباشد! و باید به آدرس اینترنتی دقت زیادی داشته باشند.

فیشینگ (Phishing):

فیشینگ یکی از اصطلاحاتی هست که هر کاربری در حوزه اینترنت یا آن را شنیده یا باید بداند دقیقا چیست!

فیشینگ و فیک پیج! این دو مفهوم خیلی به هم نزدیک هستند و معمولا با هم اشتباه گرفته میشوند، اما در واقع یکی روش حمله است و دیگری ابزار حمله.

هر دو با هدف فریب کاربر و سرقت اطلاعات حساس مثل رمز عبور یا اطلاعات بانکی استفاده می شوند.

در هر دو حالت، ظاهر معتبر و قابل اعتماد نقش مهمی در گول زدن کاربر دارد.

همچنین هر دو معمولاً به ناآگاهی یا بی دقتی کاربر وابسته هستند و از همین نقطه ضعف استفاده میکنند.

فیشینگ یک روش یا تکنیک حمله است. یعنی مهاجم با استفاده از ابزارهای مختلف (مثل ایمیل، پیامک یا حتی تماس تلفنی) سعی می کند کاربر را فریب دهد تا اطلاعات خود را افشا کند.

فیک پیج یک ابزار در این حمله است. یعنی همان صفحه جعلی که کاربر اطلاعاتش را در آن وارد میکند. این صفحه معمولا بخشی از یک حمله فیشینگ است.

حمله DDoS:

حمله DDoS نوعی حمله سایبری هست که در آن مهاجم یا مهاجمان برای از کار انداختن یک وب سایت یا سرور شروع به ارسال حجم بالایی از درخواست ها می کنند!

درخواست ها در حجم بالا فراتر از توان یک سرور یا سایت برای پاسخگویی می باشد و طبیعی هست باعث قطعی کامل یا کندی شدید در آن خواهد شد!

در این نوع حملات به جای یک سیستم از تعداد زیادی دستگاه ها که معمولا آلوده شدند برای ارسال درخواست های بسیار بالا استفاده می کنند.

هدف اصلی این حمله، خارج کردن سرویس از دسترس کاربران واقعی است. برای مثال، ممکن است یک وب سایت برای مدتی کاملا باز نشود یا سرعت آن به شدت کاهش پیدا کند. این موضوع میتواند باعث ضرر مالی و از بین رفتن اعتماد کاربران شود.

آشنایی با مفهوم حمله DDoS اهمیت استفاده از زیرساخت های قوی و ابزار های امنیتی مناسب را بیشتر روشن می کند و این آگاهی نقش مهمی در کاهش اثر این حملات و حفظ پایداری سرویس ها دارد.

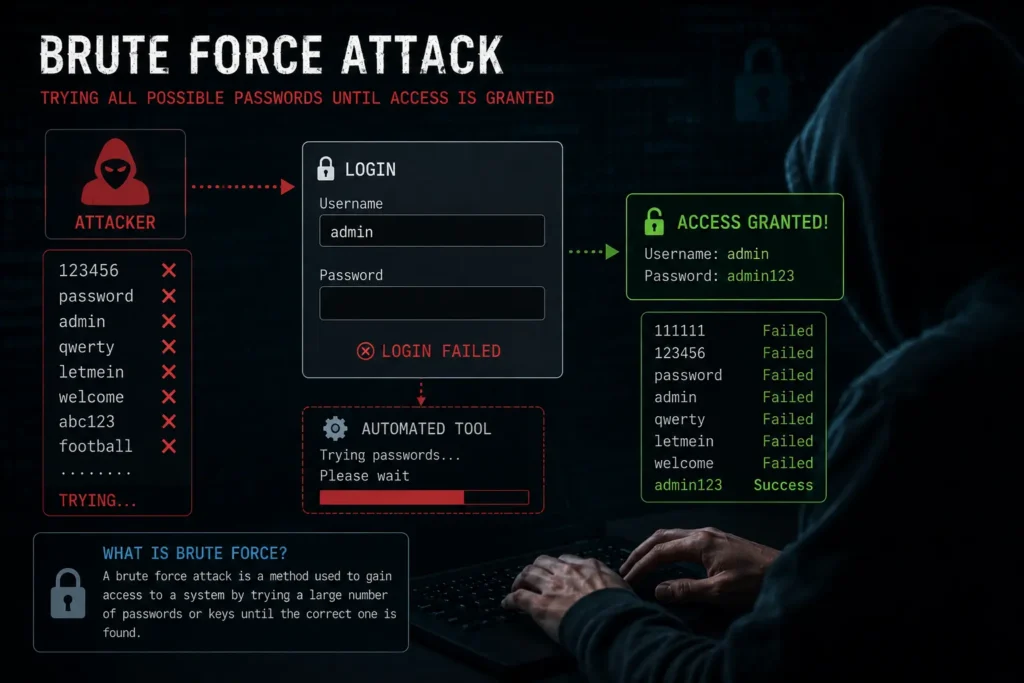

حمله Brute Force:

در این نوع حمله مهاجم با روش ها و ابزارهایی که وجود دارد تعداد زیادی رمز عبور را به صورت خودکار تست می کند و سعی می کند رمز عبور صحیح را برای حساب کاربری پیدا کند!

در این روش، سیستم یا ابزار های خاص به صورت مداوم ترکیب های مختلفی از رمز ها را تست می کنند تا در نهایت به رمز درست برسند.

این نوع حمله معمولا روی حساب هایی که از رمز های عبور ساده یا قابل حدس استفاده می کنند موفق تر است. برای مثال، رمز هایی مثل 123456 یا password در مدت زمان بسیار کوتاهی توسط این روش شکسته می شوند.

آشنایی با مفهوم Brute Force به کاربران کمک می کند اهمیت انتخاب رمز های عبور قوی و پیچیده را بهتر درک کنند. همچنین استفاده از روش هایی مانند محدود کردن تعداد دفعات ورود اشتباه و فعال سازی احراز هویت دو مرحله ای می تواند تا حد زیادی از موفقیت این حملات جلوگیری کند.

SQL Injection:

تزریق کدهای SQL یا همان SQL Injection یکی دیگر از حملات رایج در حوزه امنیت وب هست که شاید کاربران با این مفهوم آشنایی داشته باشند.

در این روش مهاجم با وارد کردن کدهای مخرب SQL در ورودی یک وب سایت سعی می کنند به پایگاه داده دسترسی غیرمجازی پیدا کنند. این ورودی معمولا در بخش هایی مانند فرم ورود و جستجو و یا حتی ثبت نام قرار دارد.

در صورتی که سایت بهدرستی ایمن سازی نشده باشد، این کدهای مخرب می توانند توسط سرور اجرا شوند و مهاجم بتواند اطلاعات حساس مانند نام کاربری، رمز عبور یا داده های دیتابیس را مشاهده، تغییر یا حتی حذف کند.

آشنایی با مفهوم SQL Injection به کاربران و توسعه دهندگان کمک میکند اهمیت اعتبارسنجی ورودی ها و استفاده از روش های امن برنامه نویسی را بهتر درک کنند. این آگاهی نقش مهمی در جلوگیری از نفوذ و حفظ امنیت اطلاعات در وب سایت ها دارد.

دورک (Google Dork):

دورک به استفاده هوشمندانه از قابلیت های جستجوی پیشرفته گوگل گفته می شود که با کمک آن می توان اطلاعات خاص و دقیقتری را در اینترنت پیدا کرد.

در این روش، از دستور ها و عملگر های ویژهای مثل :site:, filetype:, intitle و موارد مشابه استفاده می شود تا نتایج جستجو محدود تر و هدفمند تر شوند.

در حوزه امنیت سایبری، برخی افراد از دورک ها برای پیدا کردن اطلاعات حساس یا صفحاتی که به اشتباه در اینترنت در دسترس قرار گرفتهاند استفاده می کنند.

برای مثال، ممکن است فایل ها، پنل های مدیریتی یا داده هایی پیدا شوند که نباید به صورت عمومی قابل مشاهده باشند.

کاربران اگر با دورک آشنا شوند اهمیت محافظت از اطلاعات و تنظیم صحیح دسترسی ها را بهتر درک می کنند.

این آگاهی باعث می شود از قرار گرفتن ناخواسته اطلاعات حساس در معرض دید عموم جلوگیری شود.

مهندسی اجتماعی (Social Engineering):

یکی دیگر از اصطلاحات این حوزه مهندسی اجتماعی می باشد! در این شیوه از حملات سایبری مهاجم به جای اینکه به صورت فنی به سیستم نفوذ کند از طریق فریب دادن افراد به شیوه های گوناگون به اطلاعات حساس دسترسی پیدا می کند.

برای مثال با تماس گرفتن بابت برنده شدن در قرعه کشی از شخص می خواهد برای واریز مبلغ جایزه اطلاعات کارت بانکی را ارسال کند و از این طریق نسبت به سواستفاده های مالی بپردازد!

این روش تمرکز اصلی روی رفتار، اعتماد و خطای انسانی است، نه ضعف های نرم افزاری یا سیستمی!

این شیوه تقریبا در ایران به شدت رایج هست و کاربران زیادی قربانی روش های جدید مهندسی اجتماعی می شوند.

مهاجم ممکن است خود را به جای یک شخص یا سازمان معتبر معرفی کند و از طریق تماس تلفنی، پیامک، ایمیل و حتی شبکه های اجتماعی با قربانی ارتباط بگیرد و سپس با ایجاد حس اعتماد یا حتی اضطراب در خصوص پرونده های قضایی یا موارد این چنینی کاربر را متقاعد کند اطلاعاتی نظیر رمز عبور، کد تایید یا اطلاعات بانکی را در اختیارش قرار دهد.

آشنایی با مفهوم مهندسی اجتماعی به کاربران کمک می کند در برابر درخواست های مشکوک هوشیار باشند و بدون بررسی، اطلاعات مهم خود را در اختیار دیگران قرار ندهند.

این آگاهی نقش بسیار مهمی در جلوگیری از بسیاری از حملات سایبری دارد، زیرا در این نوع حملات، انسان ها اصلی ترین هدف هستند.

پچ امنیتی (Security Patch):

هر سیستم و نرم افزاری که در جهان مورد استفاده قرار می گیرد ممکن است آسیب پذیری هایی از آن کشف شود که استفاده کنندگان را تحت تاثیر قرار دهد.

بنابراین پچ های امنیتی به بروزرسانی هایی گفته می شود که برای رفع این مشکلات و آسیب پذیری ها منتشر می شود.

زمانی که یک ضعف امنیتی در سیستم عامل یا نرم افزار ها شناسایی می شود شرکت سازنده معمولا یک پچ منتشر می کنند تا مشکلات را برطرف کنند و راه سواستفاده بسته شود.

بسیاری از کاربران بروزرسانی ها را نادیده می گیرند، در حالی که مهاجمان دقیقا از همین موضوع استفاده می کنند و سیستم هایی که آپدیت نشده اند را هدف قرار می دهند.

به همین دلیل نصب بروزرسانی های امنیتی یکی از مهم ترین کارهایی است که هر کاربر برای حفظ امنیت خود باید انجام دهد.

توکن (Token):

توکن در حوزه امنیت سایبری نوعی شناسه امنیتی است که پس از احراز هویت به کاربر داده می شود تا هویت او در سیستم تایید شود.

برای مثال زمانی که وارد یک حساب کاربری می شوید، سیستم ممکن است به شما یک توکن اختصاص دهد تا زمانی مشخص بدون نیاز به وارد کردن مجدد رمز عبور وارد حساب بمانید.

توکن ها معمولا در API ها، وب سایت ها و اپلیکیشن ها استفاده می شوند و امنیت بالایی دارند، اما اگر این توکن ها سرقت شوند، مهاجم می تواند به حساب کاربر دسترسی پیدا کند.

به همین دلیل محافظت از Session و Token اهمیت زیادی دارد.

نشست (Session):

Session یا نشست به مدت زمانی گفته می شود که کاربر پس از ورود به حساب کاربری در سیستم فعال باقی می ماند.

وقتی کاربر وارد یک سایت می شود، سرور یک نشست ایجاد می کند تا کاربر مجبور نباشد در هر صفحه دوباره اطلاعات ورود را وارد کند.

اگر نشست ها به درستی مدیریت نشوند، ممکن است مهاجم بتواند Session کاربر را سرقت کرده و بدون دانستن رمز عبور وارد حساب شود.

به همین دلیل بسیاری از سایت ها بعد از مدتی عدم فعالیت، کاربر را به صورت خودکار از حساب خارج می کنند.

بدافزار (Malware):

اصطلاح بدافزار به هر نوع نرم افزار مخربی گفته می شود که هدف آن آسیب رساندن به سیستم، سرقت اطلاعات و اختلال در عملکرد سیستم ها و دستگاه ها طراحی شده است.

این نرم افزار ها عموما بدون اطلاع کاربر وارد سیستم می شوند و برای مدت طولانی در سیستم ها باقی می مانند و مشغول جمع آوری داده های حساس یا اختلال های گسترده در سیستم می شوند.

این نرم افزار ها از طریق دانلود فایل های مشکوک، لینک های آلوده و حتی همانطور که در بالا گفته شد از طریق نرم افزار های کرک شده ممکن است وارد سیستم شوند.

بدافزار ها انواع مختلفی دارند، از جمله ویروس ها، تروجان ها، جاسوس افزارها و باج افزارها که هر کدام عملکرد خاصی دارند. برخی اطلاعات کاربران را سرقت می کنند، برخی کنترل سیستم را در دست می گیرند و برخی دیگر باعث قفل شدن اطلاعات می شوند.

در باج افزار ها حتی بعد قبل شدن اطلاعات کاربر یا سازمان باید هزینه های هنگفتی را برای بازگشایی قفل بپردازد در غیر این صورت تمام داده ها را حذف می کنند. این مورد باعث آسیب شدید به اعتبار یک برند یا سازمان خواهد شد.

آشنایی با مفهوم بدافزار به کاربران کمک میکند از منابع نامعتبر دانلود نکنند و نسبت به فایل ها و لینک های ناشناس محتاط باشند. این آگاهی نقش مهمی در حفظ امنیت سیستم و جلوگیری از سرقت اطلاعات دارد.

بات نت (Botnet):

بات نت مجموعه ای از دستگاه های آلوده به بدافزار است که توسط مهاجم از راه دور کنترل می شوند.

این دستگاه ها ممکن است کامپیوتر، موبایل یا حتی دوربین های هوشمند باشند.

مهاجم از بات نت ها برای انجام حملات گسترده مثل DDoS، ارسال اسپم یا استخراج رمزارز استفاده می کند.

بسیاری از کاربران حتی متوجه نمی شوند که سیستم آن ها بخشی از یک بات نت شده است.

به همین دلیل استفاده از آنتی ویروس و بروزرسانی سیستم ها اهمیت بسیار زیادی دارد.

اسپم (Spam):

اسپم به پیام ها یا ایمیل های ناخواسته و انبوه گفته می شود که معمولا با اهداف تبلیغاتی، کلاهبرداری یا انتشار بدافزار ارسال می شوند.

بسیاری از حملات فیشینگ از طریق ایمیل های اسپم انجام می شوند و کاربران را به صفحات جعلی هدایت می کنند.

برخی اسپم ها ممکن است حاوی فایل های آلوده یا لینک های خطرناک باشند.

به همین دلیل کاربران نباید فایل یا لینک های ناشناس را باز کنند و باید نسبت به پیام های مشکوک محتاط باشند.

فایروال (Firewall):

کلمه فایروال یا همان دیوار آتش در واقع یک سیستم امنیتی است که وظیفه کنترل و نظارت بر ترافیک ورودی و خروجی شبکه را بر عهده دارد.

این ابزار بر اساس قوانین مشخص، تصمیم می گیرد که کدام داده ها اجازه ورود یا خروج از سیستم یا شبکه را داشته باشند و کدام ها مسدود شوند.

فایروال ها به دو نوع اصلی تقسیم می شوند: نرم افزاری و سخت افزاری!

در فایروال های نرم افزاری که روی سیستم عامل نصب می شوند تمام درخواست ها رصد می شود و ای پی های مشکوک بلاک خواهند شد و در واقع از همان سرور محافظت می کنند.

در فایروال های سخت افزاری که معمولا در شبکه ها استفاده می شود کل ترافیک وارد شده به شبکه را مورد بررسی قرار می دهد و از چندین دستگاه و سرور به صورت همزمان محافظت می کند.

این سیستم ها میتوانند بر اساس آی پی، پورت، نوع پروتکل یا حتی رفتار برنامه ها تصمیم گیری کنند. برای مثال، اگر برنامه ای بخواهد بدون اجازه به اینترنت متصل شود، فایروال می تواند آن را مسدود یا به کاربر هشدار دهد. همچنین برخی فایروال های پیشرفته قادرند حملات شناخته شده را شناسایی و از آن ها جلوگیری کنند.

آشنایی بیشتر با فایروال به کاربران کمک می کند تنظیمات آن را بهتر مدیریت کنند و سطح امنیت سیستم خود را افزایش دهند. استفاده درست از فایروال در کنار آنتی ویروس و بروزرسانیهای منظم، یکی از مهمترین راه های جلوگیری از نفوذ و حملات سایبری است.

VPN (شبکه خصوصی مجازی):

VPN یا شبکه خصوصی مجازی ابزاری است که ارتباط اینترنتی کاربر را از طریق یک مسیر رمزنگاری شده و امن منتقل می کند.

در این فرآیند، داده های کاربر قبل از ارسال به اینترنت رمزنگاری می شوند و از طریق یک سرور واسط عبور می کنند، به همین دلیل افراد دیگر نمی توانند به راحتی محتوای ارتباط را مشاهده یا ردیابی کنند.

یکی از کاربرد های VPN افزایش حریم خصوصی در اینترنت است، به طوری که آی پی واقعی کاربر مخفی شده و به جای آن آی پی سرور VPN نمایش داده می شود. این موضوع می تواند برای محافظت در شبکه های وای فای عمومی یا جلوگیری از ردیابی فعالیت های آنلاین مفید باشد.

با این حال، استفاده از VPN های نامعتبر می تواند خود یک ریسک امنیتی باشد، زیرا تمام ترافیک کاربر از طریق یک سرویس واسط عبور می کند و اگر آن سرویس امن نباشد، ممکن است اطلاعات کاربر در معرض خطر قرار بگیرد.

آشنایی با مفهوم VPN به کاربران کمک میکند درک بهتری از حریم خصوصی و امنیت در اینترنت داشته باشند و در انتخاب ابزار های امن دقت بیشتری به خرج دهند.

احراز هویت (Authentication):

اصطلاح احراز هویت به فرآیندی گفته می شود که در آن هویت یک کاربر، سیستم یا برنامه بررسی و تایید می شود تا مشخص شود آیا واقعا همان کسی که ادعا می کند هست یا خیر!

این مرحله معمولا اولین قدم برای دسترسی به یک حساب کاربری یا سیستم می باشد.

رایج ترین روش احراز هویت استفاده از نام کاربری و رمز عبور است اما روش های امن تری نیز وجود دارند مانند کدهای یکبار مصرف OTP ، اثر انگشت، تشخیص چهره یا احراز هویت دو مرحلهای (2FA)!

هر چه از روش های احراز هویت قوی تری استفاده شود طبیعی هست که امنیت حساب کاربری نیز بیشتر خواهد بود.

تست نفوذ (Penetration Testing):

اصطلاح تست نفوذ که شاید اکثر مدیران سرور آن را شنیده باشند فرآيندی هست که در آن یک متخصص امنیت به صورت کاملا قانونی و کنترل شده سعی می کند به یک سیستم یا شبکه و حتی وب سایت نفوذ کند تا نقاط ضعف و آسیب پذیری های آن را شناسایی کند! هدف این کار این است که نقاط ضعف پیدا شود و مشکلات امنیتی قبل از این که توسط هکرها مورد استفاده قرار بگیرد فیکس شود!

شخصی که تست نفوذ را انجام می دهد عموما از روش ها و ابزارهای مختلف سیستم را از دید یک هکر بررسی می کند اما تفاوت اصلی اینجاست که در این شرایط خود صاحب سرور یا سایت در جریان این موضوع می باشد و به افزایش امنیت منتهی می شود نه تخریب و سواستفاده!

تست نفوذ به کاربران و سازمان ها کمک میکند اهمیت بررسی و ارزیابی مداوم امنیت سیستم ها را درک کنند. این آگاهی باعث میشود قبل از وقوع حملات واقعی، مشکلات شناسایی و برطرف شوند و سطح امنیت به طور قابل توجهی افزایش یابد.

هکر کلاه سفید (White Hat):

اصطلاح رایج دیگری که در حوزه هک و امنیت زیاد شنیده می شود هکر کلاه سفید می باشد!

هکر کلاه سفید به فردی گفته می شود که از مهارت های هک و امنیت سایبری خود به صورت قانونی و اخلاقی برای شناسایی و رفع آسیب پذیری های سیستم استفاده می کند.

این افراد معمولا با اجازه صاحبان سیستم اقدام به شناسایی و رفع آسیب پذیری ها می کنند و هدف آن ها افزایش امنیت هست نه سو استفاده از اطلاعات!

هکر های کلاه سفید اغلب در قالب متخصصان امنیت یا شرکت های امنیتی فعالیت می کنند و با پیدا کردن باگ ها و نقاط ضعف، به سازمان ها کمک میکنند تا قبل از حمله هکرهای مخرب، مشکلات خود را برطرف کنند.

آشنایی با مفهوم هکر کلاه سفید به کاربران کمک می کند درک بهتری از تفاوت بین هک مخرب و هک اخلاقی داشته باشند. این آگاهی نشان می دهد که هک همیشه به معنای کار غیرقانونی نیست و می تواند در جهت افزایش امنیت نیز مورد استفاده قرار گیرد.

هکر کلاه سیاه (Black Hat):

هکر های کلاه سیاه که دقیقا نقطه مقابل هکر های کلاه سفید هستند به فردی گفته می شود که از مهارت های فنی و دانش امنیت سایبری خود برای اهداف مخرب و غیرقانونی استفاده می کنند!

این افراد بدون اجازه وارد سیستم، شبکه یا حساب های کاربری می شوند و اطلاعات کاربران را به سرقت می برند یا به سیستم آسیب می رسانند.

هکرهای کلاه سیاه ممکن است هدف های مختلفی مانند کسب درآمد، جاسوسی، تخریب یا حتی برای سرگرمی اقدام به حمله کنند!

روش هایی که آن ها برای هک استفاده می کنند شامل سواستفاده از باگ ها، فیشینگ، بدافزار ها و حتی مهندسی اجتماعی می باشد.

آشنایی با مفهوم هکر کلاه سیاه به کاربران کمک می کند خطرات واقعی فضای دیجیتال را بهتر درک کنند و اهمیت رعایت نکات امنیتی را جدی تر بگیرند.

هکر کلاه خاکستری (Gray Hat):

هکر کلاه خاکستری دقیقا نقطه وسط بین هکرهای کلاه سفید و هکرهای کلاه سیاه می باشد.

این افراد بدون داشتن مجوز رسمی به سیستم ها نفوذ می کنند و آسیب پذیری ها را پیدا می کنند اما هدف آن ها لزوما مخرب نیست و در بسیاری از موارد پس از کشف مشکل آن را به صاحب سیستم اطلاع می دهند!

تفاوت اصلی که هکرهای کلاه خاکستری با هکرهای کلاه سفید دارند در این است که هکر های کلاه سفید فقط با اجازه صاحب سیستم وارد می شوند ولی هکر های کلاه خاکستری نیاز به دریافت اجازه ندارند و بدون اجازه هم وارد سیستم می شوند ولی هدف اصلی آن ها سواستفاده یا تخریب نیست! هرچند همین مورد هم می تواند از نظر قانونی مشکل ساز باشد.

آشنایی با این مفهوم به کاربران کمک می کند بهتر انواع هکر ها و دامنه فعالیت آن ها را بشناسند و بدانند همیشه همه ی هکرها خوب یا بد نیستند و گاهی هکرهایی بین این دو قرار می گیرند.

نتیجه گیری:

امنیت سایبری دیگر فقط یک موضوع تخصصی برای برنامه نویسان، مدیران سرور یا شرکت های بزرگ فناوری نیست، بلکه بخشی جدایی ناپذیر از زندگی روزمره تمام کاربران اینترنت شده است.

امروزه تقریبا تمام فعالیت های ما از ارتباطات شخصی گرفته تا امور مالی، خریدهای اینترنتی، ذخیره اطلاعات، فعالیت های شغلی و حتی آموزش، به فضای دیجیتال وابسته است. به همین دلیل کوچک ترین بی دقتی در این فضا می تواند خسارت های مالی، اطلاعاتی و حتی اعتباری جبران ناپذیری ایجاد کند.

شناخت اصطلاحات و مفاهیم پایه ای مانند فیشینگ، بدافزار، رمزنگاری، حملات سایبری، احراز هویت و بسیاری از مواردی که در این مقاله توضیح داده شد، به کاربران کمک می کند درک دقیق تری از خطرات فضای مجازی داشته باشند و تصمیمات آگاهانه تری بگیرند.

بسیاری از حملات سایبری نه به دلیل پیچیدگی فنی، بلکه به خاطر ناآگاهی کاربران موفق می شوند. مهاجمان معمولا ساده ترین مسیر را انتخاب می کنند و در اکثر مواقع انسان ها آسان ترین نقطه نفوذ هستند.

وقتی کاربران بدانند لینک های ناشناس می توانند خطرناک باشند، نرم افزارهای کرک شده ممکن است حاوی بدافزار باشند، استفاده از رمزهای ساده چه ریسک بزرگی دارد یا چرا بروزرسانی سیستم اهمیت دارد، احتمال قربانی شدن آن ها به شکل چشمگیری کاهش پیدا می کند. امنیت سایبری قبل از هر چیز به فرهنگ استفاده صحیح از اینترنت وابسته است.

از طرف دیگر، رشد فناوری باعث شده تهدیدات سایبری نیز هر روز پیچیده تر شوند. حملات امروزی فقط محدود به هک یک وب سایت ساده نیستند؛ بلکه ممکن است زیرساخت های حیاتی، بیمارستان ها، بانک ها، سازمان های دولتی و حتی زندگی شخصی افراد را هدف قرار دهند. به همین دلیل افزایش آگاهی عمومی درباره امنیت دیجیتال یک ضرورت واقعی برای جامعه امروز محسوب می شود.

در نهایت باید در نظر داشت که امنیت یک فرآیند دائمی است، نه یک اقدام موقت. هیچ سیستم یا کاربری صد درصد امن نیست، اما با رعایت اصول امنیتی، استفاده از ابزارهای مناسب، بروزرسانی مداوم و افزایش دانش در این حوزه می توان احتمال خطر را تا حد زیادی کاهش داد. هرچه دانش کاربران در زمینه امنیت سایبری بیشتر شود، فضای اینترنت نیز برای همه امن تر خواهد شد.