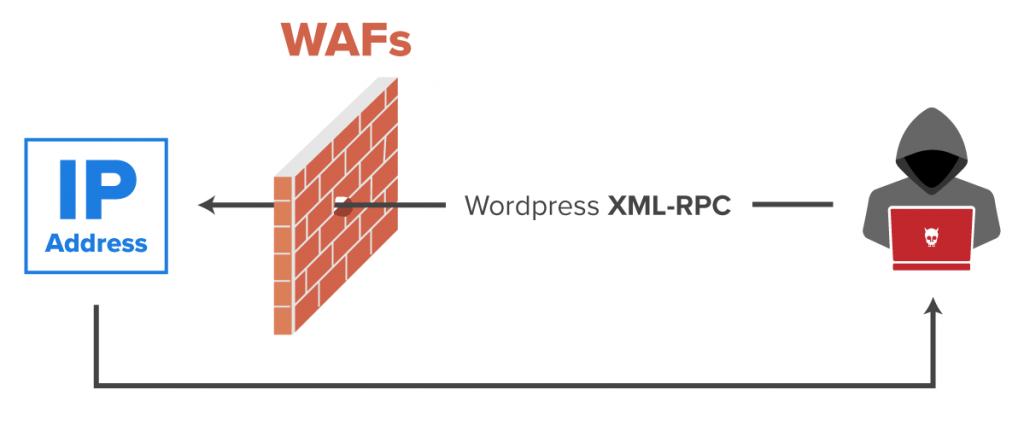

آموزش مقابله با حملات XMLRPC در وردپرس

XMLRPC یا همان XML Remote Procedure Call یک سرویس برای فراخوانی دستورها از راه دور می باشد که مدیریت سایت های وردپرسی را تسهیل می کند. وردپرس نیز یکی از محبوب ترین cms های موجود است و این موضوع باعث جلب توجه نفوذگران می شود.

xmlrpc.php دو نقطه ضعف عمده را به همراه دارد. مورد اول این است که نفوذگر می تواند با استفاده از XML-RPC و با تست کردن تعداد زیادی نام کاربری و رمز عبور در زمان کوتاهی حملات brute-force را انجام دهد. اگر رمز عبور ساده باشد و مکانیزم امنیتی دیگری نیز فعال نباشد، این حملات موجب دسترسی به پنل مدیریت سایت خواهند شد که خطرات بسیار جدی را به همراه خواهد داشت.

مورد دوم مربوط به حملات DOS یا همان Denial of Service می باشد که با ارسال درخواست های بسیار زیاد به سمت سایت، موجب از دست خارج شدن آن می شود. پس بهتر است این فایل را غیر فعال کنیم.

روش غیرفعال کردن فایل xmlrpc.php

ابتدا با استفاده از این آموزش وارد سی پنل هاست شوید و سپس به بخش File Manager بروید.

در ادامه وارد public_html شوید و فایل htaccess. را ویرایش کنید. اگر این فایل را مشاهده نکرده اید با استفاده از این آموزش فایل های مخفی هاست برای شما نمایان خواهند شد. سپس کد زیر را در آن وارد کنید :

<Files xmlrpc.php>

order deny,allow

deny from all

</Files>

با انجام این کار، جلوی دسترسی به فایل xmlrpc.php گرفته می شود.

امیدواریم این آموزش مورد توجه شما قرار گرفته باشد.

راهنمای ایران اکسس کردن سایت با htaccess

بررسی ارور 412 Precondition Failed

آموزش فعالسازی SSL در هاست

ساخت دیتابیس مونگو دی بی و اتصال به studio 3t

فعال کردن extension های php در cPanel

جلوگیری از ارتباط لینک های خارجی پیشخوان وردپرس

مشاهده لاگ های سایت در Raw Access سی پنل

معرفی سرویس Webalizer در سی پنل

معرفی سرویس آمار سی پنل Awstats

معرفی سرویس Virus Scanner در سی پنل

معرفی قابلیت Track DNS در سرویسهای سی پنل

معرفی بخش BoxTrapper در سی پنل

قابلیت Greylisting در سی پنل

آموزش مسدود سازی IP با استفاده از IP Blocker سی پنل

ایجاد رکوردهای DNS در ZoneEditor سی پنل

بررسی Bandwidth در سرویس سی پنل

کد EPP چیست

جلوگیری از دریافت ایمیل های خاص در سی پنل

آموزش ایجاد ساب دامنه در هاست سی پنل

آموزش مدیریت فضای ایمیل سی پنل

آموزش رفع ارور 502 Bad gateway

تبریک سال نو با هدیه نوروزی پارس وب سرور

تفاوت و برتری سرورهای G10 در مقایسه با سرورهای G9

7 راهکار برای جلوگیری از اسپمشدن ایمیلها

فوروارد ایمیل های دریافتی وب میل به ایمیل دیگر در سی پنل

رفع خطای جنگو Incorrect string value

تنظیمات smpt در وردپرس

راهنمای دستور top در ترمینال سی پنل

تنظیمات ftp در لاراول برای اتصال به هاست دانلود

ارور Specified key was too long در جنگو